※本記事にはプロモーションが含まれています。

WordPressサイトを公開すると、すぐにさまざまなBotがアクセスしてきます。

これまでのログ分析記事では、Botの種類やスキャン対象のURLを中心に見てきましたが、今回は少し視点を変えて、「どの国からアクセスされているのか」を実際のサーバーログから分析してみました。

なお、今回は分析精度を上げるために、以下は除外しています。

- WP-Cron(

wp-cron.php) - 自分のアクセス

分析対象

| 期間 | 2026年2月22日〜3月19日 |

| 対象 | WordPress公開直後のアクセスログ |

| 除外 | wp-cron.php 自分のアクセス |

公開直後のアクセスログ

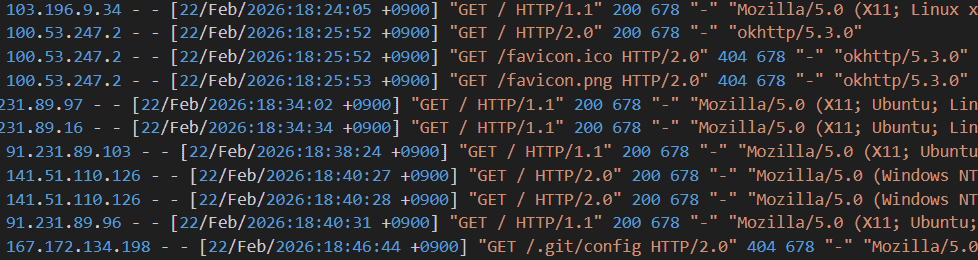

WordPress公開直後のログを確認すると、一見トップページへのアクセスが続いています。

しかし、ユーザーエージェントを見ると、okhttp や Linux系の環境からのアクセスが多く、これらは人間ではなくBotによるものです。

さらにログを確認すると

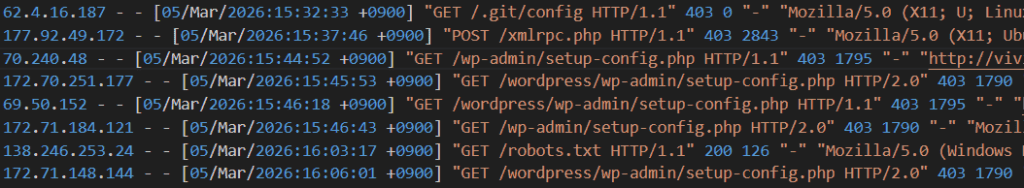

ログをもう少し詳しく見ていくと、以下のようなリクエストも確認できました。

/.git/config や xmlrpc.php、setup-config.php など、脆弱性を探すリクエストが連続して送られていました。

これらは人間のアクセスではなく、Botによる自動スキャンであると考えられます。

公開直後からすでにBotによる巡回やスキャンが始まっており、WordPressサイトは公開と同時にインターネット全体から認識されることが分かります。

これらのアクセスはどの国から来ているのか

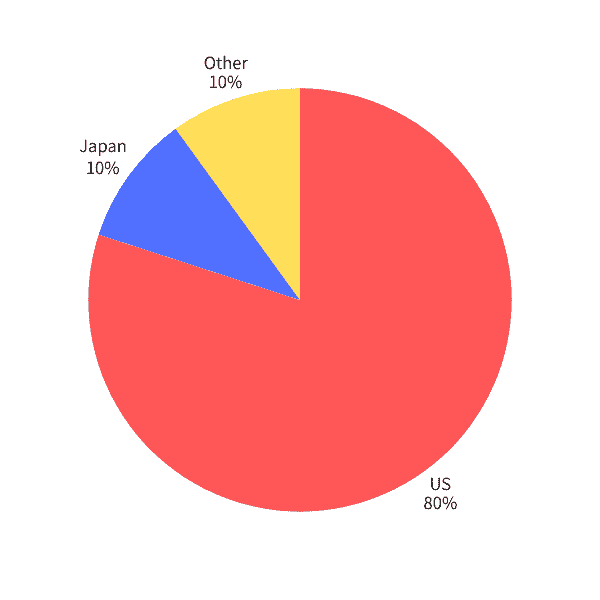

ここまでのログから、アクセスの多くがBotであることが分かりました。

では、これらのアクセスはどの国から来ているのでしょうか。

サーバーログをもとに簡易集計

公開直後のアクセスを見ると、約80%がアメリカを中心とした海外IPでした。

日本からのアクセスは1割程度にとどまっていました。

これは、GooglebotやAWS、Cloudflareなど、海外インフラ上で動作するBotの影響によるものです。

では、その後1ヶ月でアクセスの傾向はどのように変化したのでしょうか。

最多はアメリカ系

最も多かったのはアメリカ系のIPアドレスです。

例

- 66.249.x.x(Googlebot)

- 52.x.x.x(AWS)

- 104.x.x.x / 172.x.x.x(Cloudflareなど)

全体の約60〜70%を占めていました。

ヨーロッパ系

次に多かったのがヨーロッパ系のIPです。

例

- 193.x.x.x

- 92.x.x.x

- 85.x.x.x

全体の約20〜30%です。

これらはVPSやスキャン用途のアクセスである可能性が高いです。

日本

日本からのアクセスは意外と少数でした。

- 133.200.x.x(国内サービス系Bot)

数%程度です。

その他(アジアなど)

- 103.x.x.x(東南アジアなど)

ごく少数です。

実際にログで目立った特徴

今回のログには、いくつか分かりやすい特徴がありました。

Cloudflare・CDN系のIPが多い

以下のようなIP帯が頻繁に見られました。

- 104.x.x.x

- 172.x.x.x

- 162.x.x.x

これらはCloudflareなどのCDNやプロキシ経由のアクセスです。

実際のアクセス元の国とは一致しない可能性があります。

AWS・クラウド系インフラが多い

- 52.x.x.x(AWS)

Botやスキャンツールはクラウド環境から実行されることが多く、結果としてアメリカからのアクセスに偏ります。

Googlebotも普通に含まれている

- 66.249.x.x

検索エンジンのクローラも海外IPとして記録されるため、国別で見ると海外アクセスがさらに多く見えます。

なぜ海外アクセスが多いのか

日本語サイトでも海外アクセスが多くなる理由は次の通りです。

Botの多くは海外インフラを使っている

多くのBotは以下のような環境からアクセスしてきます。

- AWS(アメリカ)

- Google Cloud

- 海外VPS

- CDN(Cloudflareなど)

そのため、アクセス元の国は実際の運営者の所在地とは一致しません。

スキャンは全世界に対して行われる

Botは特定の国を狙っているわけではなく、インターネット上のサイト全体を対象にスキャンしています。

そのため、日本語サイトや個人ブログであっても例外なくアクセスされます。

ログ分析で注意すべきポイント

今回の分析で特に重要だと感じた点です。

WP-Cronを除外しないと誤認してしまう可能性

WordPressにはWP-Cronという仕組みがあります。

これは、アクセスをトリガーに内部処理を実行するもので、ログにも記録されます。

除外せずに分析すると、特定IPが異常に多い=攻撃者と誤認する可能性があります。

実際には内部処理の記録である場合も多いため、分析時は除外が必要です。

国別だけで判断するのは危険

IPアドレスの国はあくまで参考情報です。

- VPNで偽装可能

- Cloudflareなどで実態が隠れる

- AWS経由でアクセスされる

そのため、国だけで安全・危険を判断することはできません。

まとめ

今回のログ分析から、以下のことが分かりました。

- WordPress公開直後から海外Botのアクセスが多数発生する

- 特にアメリカ系インフラ(AWS・Google・Cloudflare)が多い

- 日本からのアクセスは少数

- WP-Cronを除外しないと分析を誤る

日本語サイトでも海外アクセスが大半になるのは自然な挙動です。

一見すると不審に見えるアクセスも、実際にはBotやインフラの仕様によるものが多く含まれています。

補足─個人的な気づき

今回の分析で感じたのは、「ログは見方を間違えると簡単に誤解してしまう」という点です。

特に、

- アクセス回数が多いIP

- 海外からのアクセス

は直感的に怪しいと思いがちですが、仕組みを理解していないと正しく判断できません。

ログ分析は単純な数だけでなく、そのアクセスが何なのかを考えることが重要だと感じました。

セキュリティ対策も検討しておきたい

今回のログから分かるように、WordPressは公開直後からBotによるアクセスやスキャンの対象になります。

現時点では大きな問題は発生していなくても、今後のリスクに備えて基本的なセキュリティ対策はしておいた方が安心です。

例えば、

- ログインURLの変更

- WAF(Web Application Firewall)の導入

- 不正アクセスの制限

などがあります。

レンタルサーバーによっては、これらの機能が標準で提供されている場合もあります。

私が利用しているエックスサーバーでは、WAF(Webアプリケーションファイアウォール)が標準で利用できます。

管理画面から簡単にON/OFFできるため、WordPressを運用する場合は有効にしておくのがおすすめです。